Jako najpopularniejsza jak dotąd przeglądarka istnieje mnóstwo rozszerzeń, które pozwalają dostosowywać i dostosowywać Google Chrome do treści serca. Jednak badacz bezpieczeństwa wynalazł rozszerzenia, które nie wymieniają dziesiątek Chrome Web Store Z ponad 4 milionami instalacji, które zwiększają poważne podejrzenia.

Nowy Post na blogu.

Zaskakującą rzeczą w tych rozszerzeniach jest to, że nie są wymienione – potrzebują tego samego Uprawnienia systemowe wrażliwe. Na przykład as Technika ARS Wskazując, mają możliwość komunikowania się z ruchem internetowym na każdej witrynie, którą odwiedzasz, ale mogą również uzyskać dostęp do plików cookie użytkownika Chrome, zarządzać swoimi kartami i uruchomić skrypty.

Jak widzieliśmy w przeszłości, Niezadowolone -rozszerzenia marki Zarówno Twoja prywatność, jak i bezpieczeństwo mogą być zagrożone, dlatego innowacje Tuknera są bardzo powiązane.

Oto wszystko, co musisz wiedzieć o tych rozszerzeniach szkicu, dlaczego powinieneś natychmiast usunąć je z Chrome i jak chronić siebie i swoje urządzenia kilka wskazówek i sztuczek Szkodliwe rozszerzenia przeglądarki Nie są dobre.

Usuń te rozszerzenia teraz

Poniżej znajdziesz pełną listę tych podejrzanych rozszerzeń, które są umieszczone razem za pomocą techniki ARS. Może to jednak nie być pełna lista, ponieważ istnieją inne nie wymienione rozszerzenia, które śledzą ten sam podręcznik.

- Wybierz swoje narzędzia Chrome

- Bezpieczeństwo chromu chromu

- Bezpieczne poszukiwanie Chrome

- Ochrona przedłużenia tarczy ogniowej

- Kontrola przeglądarki dla Chrome przez lekarza

- Protecto dla Chrome

- Bezstronne wyszukiwanie przez Protectecto

- SECURIFIN SWOJEJ BRASSER

- Asystent prywatności sieci

- SECURYFIKAĆ OCHRONĘ DZIECI

- Bing Search według Securifi

- Bezpiecznie przeglądaj Chrome

- Przeglądaj dobre przez seurisork

- Sprawdź moje uprawnienia do Chrome

- Bezpieczeństwo strony internetowej dla Chrome

- Multis Wyszukaj Chrome

- Globalne poszukiwanie Chrome

- Wyszukaj mapy Chrome

- Zobacz przegląd wieży

- Anonimowa zbroja dla Chrome

- W poszukiwaniu witryny Chrome

- Prywatność dla Chrome

- Wyszukaj przez Yahoo Devil

- Prywatne poszukiwanie Chrome

- Całkowite bezpieczeństwo dla Chrome

- Tarcza danych dla Chrome

- Organ nadzorujący przeglądarkę dla Chrome

- Anonimowe poszukiwanie Chrome

- Wyniki sieci dla Chrome

- Kaponomia – kupon i zwrot pieniędzy

- Securifi dla Chrome

- Securikuj wyrafinowaną ochronę internetową

- Wyszukaj wiadomości dla Chrome

- Ciężka BROSE dla chromu

- Bezpiecznie przeglądaj Chrome

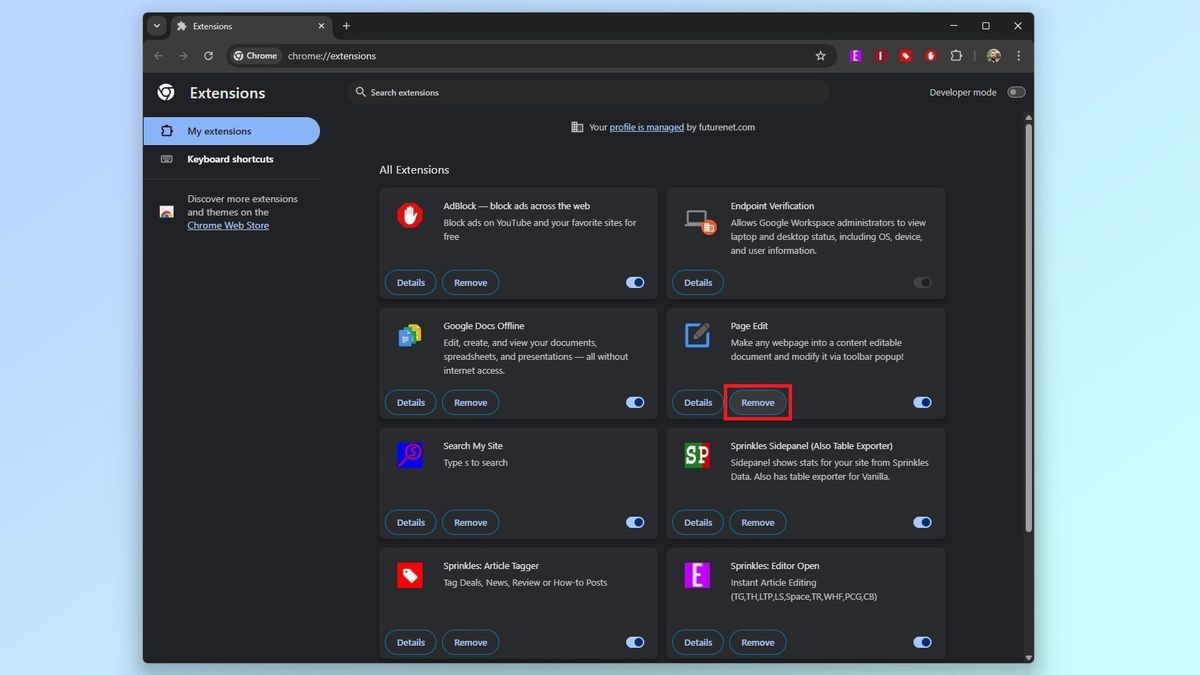

Aby usunąć powyższe rozszerzenia z Chrome, kliknij przeglądarkę Menu trzy kropki W prawym górnym rogu. Znajdziesz do połowy wyglądu wyglądu Rozszerzenia. Kliknij na to, a następnie idź Utrzymuj rozszerzenia Aby zobaczyć pełną listę zainstalowanych rozszerzeń przeglądarki.

Nawet jeśli możesz ręcznie je przeszukać, na górze znajduje się również pole wyszukiwania, jeśli znasz nazwę rozszerzeń, które chcesz usunąć.

Po znalezieniu nieużywanego lub nieużywanego rozszerzenia kliknij Usunąć Pojawia się dolna nazwa przycisk i podręczne menu, w którym klikniesz ponownie Usuń. Usuwa rozszerzenie z przeglądarki na wszystkich urządzeniach.

Żądanie wrażliwych zezwoleń

Wszystkie powyższe rozszerzenia podniosły dużą czerwoną flagę dla Tucknera w oparciu o zezwolenia, o które prosili na instalację. Zezwolenia te obejmują zakładki, pliki cookie, Webquest, pamięć, skryptowanie, alarmy i interfejs API konserwacji.

Zakładki umożliwiają przeglądarce wykonywanie i interakcje z oknami przeglądarki w Chrome, a pliki cookie umożliwiają ustawianie rozszerzenia i dostęp do przechowywanych plików cookie przeglądarki. WebRequest zapewnia możliwość blokowania i edytowania żądań sieci dla tych rozszerzeń i rozszerzenia możliwości przechowywania niewielkiej ilości danych w przeglądarce.

Dwa straszne zezwolenia poszukiwane przez rozszerzenia w pytaniu to API skrypcyjne i zarządzania. Skrypty umożliwiają te rozszerzenia wprowadzenie nowego JavaScript do stron internetowych, działając z innymi pozwoleniami, takimi jak API Konserwacji WEQUEST, i pozwala interakcji z rozszerzeniem ze wszystkimi funkcjami przeglądania.

Jeśli przeczytasz moje historie o hakerach i innych cybercrimanach Rozszerzenia przeglądarki uzbrojonej W swoich atakach dowiesz się, jak poważne jest przedłużenie dla wszystkich tych wrażliwych pozwoleń.

W swoim dochodzeniu Tuckner wynalazł więcej czerwonych flag w rozszerzeniach, które nie wymieniono. Na przykład większość ich kodu jest bardzo niejasna lub ukryta, co utrudnia ich analiza.

W przypadku jednego z nich nie jest wymieniony w jednym chrome Webstore oprócz jednego z nich i pobrania ich, musisz znać ich dokładne adresy URL. Te rozszerzenia otrzymują „funkcję” 10 Google, który jest używany tylko dla zweryfikowanych programistów.

Tuckner próbował ocenić, co zrobiły te rozszerzenia, ale podziękowano im ich niejasny kod i ich programiści, aby ukryć swoje zachowanie.

Należy zauważyć, że rozszerzenia te są szkodliwe, że nie ma dowodu, ale widział wystarczającą ilość czerwonych flag, aby założyć, że ma coś w rodzaju Oprogramowanie szpiegujące Lub Infosteler.

Jak zabezpieczyć przed szkodliwymi rozszerzeniami przeglądarki

Podobnie jak aplikacje w telefonie, najłatwiejszy sposób na bezpieczeństwo przed szkodliwymi rozszerzeniami przeglądarki Ogranicz liczbę rozszerzeń Zainstalowałeś. Tuckner próbuje zrobić dla firmy, którą pracuje, gdy znajduje listę nie wymienionych rozszerzeń.

Przed zainstalowaniem jakiegokolwiek rozszerzenia należy najpierw zadać sobie pytanie, czy potrzebujesz dodatkowych objawów i aktywności. Będziesz mógł znaleźć aplikację internetową lub inną usługę bez ryzyka przeglądarki, danych i urządzeń.

Jeśli naprawdę potrzebujesz konkretnego rozszerzenia, chcesz dokładnie zbadać jego oceny i recenzje przed jego zainstalowaniem. Jednak zawsze wskazane jest poszukiwanie recenzji zewnętrznych, ponieważ można je powielić.

Dobre rozszerzenia są złe podczas wstrzykiwania szkodliwym kodem Hakerzy zostali odzyskaniChcesz także kontrolować wszystkie zainstalowane rozszerzenia. Jeśli nie używasz go przez jakiś czas, lepiej usunąć go z przeglądarki.

Aby chronić swoje urządzenia przed szkodliwymi rozszerzeniami, musisz upewnić się, że używasz Najlepsze oprogramowanie antywirusowe Twój komputer i Najlepsze oprogramowanie antywirusowe Mac Na komputerze Apple. Jeśli złe rozszerzenie rozprzestrzeniło złośliwe oprogramowanie, oprogramowanie antywirusowe łapie infekcję przed kradzieżą danych lub kradzieży danych.

W ten sam sposób Szkodliwe aplikacje Hakerzy mogą wejść na Twój telefon, więc rozszerzenia przeglądarki za pomocą komputera. Dlatego lubisz dokładnie ocenić każde zainstalowane rozszerzenie i okresowo przechodzić przez zainstalowane rozszerzenia, aby usunąć to, czego nie jesteś już używany.